Tor (verkko)

Tor (aiemmin lyhenne sanoista The Onion Router[3]) on vapaa ohjelmisto, joka on suunniteltu mahdollistamaan Internetin anonyymin käytön ja sensuurin kiertäminen niin, että valtion virastojen, yritysten, internet-palveluntarjoajien tai muiden tahojen olisi vaikeaa jäljittää Internetin käyttäjiä.[4] Tekemisiin lukeutuvat verkkosivuilla vierailut, verkkosisällön julkaisut, pikaviestinnät ja muut verkkoviestinnän muodot. Tor-ohjelmistokaan ei estä käyttäjää tietoisesti tai tiedostamattaan käyttämästä hänet identifioivia tietoja verkon käytön aikana.[4] Tor-verkossa on mahdollista myös ylläpitää verkkosivustoja sisältäviä palvelintietokoneita, joiden fyysistä sijaintia on muita palvelimia vaikeampi selvittää. Tällaisten palvelimien toimintaa on viranomaisten vaikeampi valvoa, saati kyetä lopettamaan niillä mahdollisesti harjoitettava laiton toiminta. Näihin palvelimiin ja niillä sijaitseviin verkkosivustoihin saa yhteyden vain sopivan Tor-ohjelmiston avulla.[6][7] Nämä palvelimet ja verkkosivustot muodostavat niin sanotun pimeän verkon.[8]

| Tor | |

|---|---|

|

|

| Kehittäjä | Tor Project |

| Kehityshistoria | |

| Ensijulkaisu | 20. syyskuuta 2002 |

| Vakaa versio | 0.4.7.13 ()[1] |

| Tiedot | |

| Ohjelmistotyyppi | Sipulireititys / Anonyymiys |

| Alusta | Alustariippumaton |

| Ohjelmointikielet | C[2] |

| Lisenssi | BSD-lisenssi |

| Aiheesta muualla | |

| www.torproject.org | |

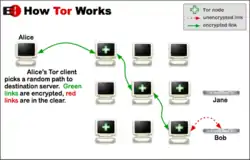

Tor-verkko muodostuu yli kuudestatuhannesta välityspalvelimesta eli ”solmusta”.[9] Verkko on maailmanlaajuinen, ja sitä ylläpitävät vapaaehtoiset.[4] Tor toimii sipulireitityksen avulla, jossa viestintä anonymisoidaan sipulin kerrosten tapaan kerrostettuihin salattuihin sovelluskerroksiin.[7]

Tyypillisessä tilanteessa käyttäjän Tor-ohjelmiston kolmikerroksisesti salaama verkkoliikenne kulkee kolmen ohjelmiston satunnaisesti valitseman välityspalvelimen kautta jollakin palvelimella olevalle verkkosivulle, jonka sisällön käyttäjä haluaa nähdä. Kukin solmu purkaa vain sille tarkoitetun salauksen.[7]

Käyttäjä lähettää kolminkertaisesti salatun tiedon ensimmäiselle solmulle, joka purkaa ensimmäisen salauskerroksen ja saa selville toisen solmun IP-osoitteen. Ensimmäinen solmu lähettää nyt kaksikerroksisesti salatun tiedon tähän osoitteeseen.[7]

Tieto siirtyy samalla tavalla toiselta solmulta kolmannelle solmulle. Solmuista vain kolmas solmu näkee käyttäjän lopullisen pyynnön sisällön verkkosivulle, jolle kolmas solmu sen sitten lähettää. Sivu lähettää pyydetyn tiedon kolmannelle solmulle. Kaikki käyttäjän ja sivun välinen viestintä on Tor-verkosta riippumattomasti kolmannen solmun nähtävissä, jos sivu käyttää HTTP-protokollaa, tai pääosin salattu, jos sivu käyttää HTTPS-protokollaa.[7]

Kolmas solmu salaa sivulta saamansa tiedot kolmikerroksisesti. Tieto palaa käyttäjälle ja salaukset puretaan kerros ja solmu kerrallaan. Koska solmuja on Tor-verkossa vähintään kolme, mikään niistä ei tiedä samanaikaisesti sekä siirtämänsä tiedon lopullista tulo- että menosuuntaa. Vain tiettyjen solmujen avattavissa olevan salauksen takia muut Tor-verkon solmut eivät pysty näkemään siirretyn tiedon sisältöä kolmatta solmua lukuun ottamatta. Myös ulkopuoliset tiedonsiirtoa tarkkailevat näkevät vain kolmannen solmun siirtämän tiedon sisällön.[7]

Taho, joka ei pysty kukistamaan Tor-verkon tarjoamaa vahvaa anonyymiutta, voi yrittää purkaa viestinnän anonyymiutta muilla keinoilla. Eräs tapa on käyttää hyväksi käyttäjän tietokoneella olevaa haavoittuvaa ohjelmistoa.[10] NSA:lla on EgotisticalGiraffe-koodinimellä tunnettu tekniikka, jonka se kohdistaa päivittämättömiin Mozilla Firefox -selaimiin.[11] NSA myös kohdistaa Tor-verkon käyttäjiä tarkkaan seurantaan Xkeyscore-ohjelman alla.[12][13] Tor-verkkoa vastaan tehdyt hyökkäykset ovat aktiivinen alue akateemista tutkimusta,[14][15] johon Tor Project -järjestö suhtautuu myönteisesti.[16]

Historia

Tor-verkon perusperiaatteen, sipulireitityksen, kehittivät 1990-luvun puolivälissä Yhdysvaltain laivaston tutkimuslaitoksen työntekijät matemaatikko Paul Syverson ja tietojenkäsittelytieteilijät Michael Reed ja David Goldschlag. Teknologian tarkoituksena oli suojata Yhdysvaltain tiedustelupalveluiden yhteydenpitoa verkossa. DARPA jatkoi sipulireitityksen kehittämistä vuonna 1997.[17][18][19]

Syversonin ja tietojenkäsittelytieteilijöiden Roger Dingledinen ja Nick Mathewsonin kehittämän Tor-ohjelmiston alfa-versio julkistettiin 20. syyskuuta 2002.[20][21] Nimi sai alkunsa lyhenteenä The Onion Routing -hankkeesta (TOR-hanke).[22] He pitivät 13. elokuuta 2004 esitelmän nimeltä ”Tor: Toisen sukupolven sipulireititin” kolmannessatoista Usenixin tietoturvakonferenssissa.[23] Vuonna 2004 Yhdysvaltain laivaston tutkimuslaitos julkaisi Tor-ohjelmiston lähdekoodin vapaalla lisenssillä. Electronic Frontier Foundation (EFF) alkoi tämän jälkeen tukea Dingledinea ja Mathewsonia rahallisesti Tor-verkon kehityksen jatkamiseksi.[20]

Dingledine, Mathewson ja viisi muuta perustivat joulukuussa 2006 Tor Project -järjestön. Järjestö on Massachusettsista käsin toimiva yleishyödyllinen tutkimus- ja koulutusjärjestö, joka on vastuussa Tor-ohjelmiston ylläpidosta.[24] Sen rahoittajana toimi alkuvuosina EFF, ja sen aikaisiin rahoittajiin kuuluivat Yhdysvaltain International Broadcasting Bureau, Internews, Human Rights Watch, Cambridgen yliopisto, Google ja Alankomaissa toimiva Stichting.net.[25][26][27][28][29]

Suomen tulli takavarikoi keväällä 2019 Europolin ja Ranskan viranomaisten avustamana ”silkkitie”-nimisen päihdekauppapaikkana toimineen verkkosivuston tietokonepalvelimet, jotka sijaitsivat Ranskassa. Silkkitie toimi Tor-verkon pimeässä verkossa vuodesta 2013. Sivustoa käyttäneistä suomalaisista tunnistettiin noin kuusituhatta henkilöä, joista osaa kohtaan on joulukuuhun 2019 mennessä aloitettu esitutkintoja.[30]

Vastaanotto ja vaikutus

Toria on ylistetty, koska se tarjoaa yksityisyyden ja anonyymiuden useille riskialttiille Internetin käyttäjäryhmille, kuten valvontaa ja pidätystä pelkääville poliittisille aktivisteille, sensuuria kiertäville tavallisille verkon käyttäjille sekä väkivallalla tai hyväksikäytöllä uhattuille naisille.[31] Yhdysvaltain kansallinen turvallisuusvirasto (NSA) on kutsunut Tor-verkostoa ”turvallisuuden, nopean vasteajan ja anonyymiuden kuninkaaksi”,[10] ja BusinessWeek-lehti on kuvaillut sitä ”kenties tehokkaimmaksi keinoksi maailmanlaajuisten tiedustelupalveluiden verkkovalvontahankkeiden päihittämiseksi”.[32] Muut mediat ovat kuvailleet Tor-verkostoa ”kehittyneeksi yksityisyystyökaluksi”,[33] ”helppokäyttöiseksi”[34] ja ”niin turvalliseksi, etteivät edes maailman kokeneimmat elektroniset vakoilijat ole kyenneet murtamaan sitä”.[35]

Maaliskuussa 2011 Free Software Foundation myönsi Tor Project -järjestölle palkinnon ”Hanke, joka on hyödyksi yhteiskunnalle” seuraavin perustein: ”Käyttämällä vapaita ohjelmistoja Tor on mahdollistanut noin 36 miljoonaa ihmistä ympäri maailmaa kokemaan vapauden päästä ja ilmaisemaan itseään Internetissä, antaen heille vapauden olla oman yksityisyytensä ja nimettömyytensä hallitsijoita. Sen verkosto on osoittautunut olevan avainasemassa toisinajattelijoiden liikkeille niin Iranissa kuin nyttemmin Egyptissä.”[36]

Vuonna 2012 Foreign Policy -lehti nimesi Dingledinen, Mathewsonin ja Syversonin ”Top 100 Global Thinkers” -listalleen ”koska he ovat tehneet netistä turvallisemman paljastuksentekijöille”.[37]

Vuonna 2013 Jacob Appelbaum kuvasi Tor-verkostoa ”osana ohjelmistojen ekosysteemiä, joka auttaa ihmisiä ottamaan takaisin heidän itsemääräämisoikeutensa. [Tämä ohjelmistojen ekosysteemi] auttaa ihmisiä kokemaan itsensä voimaantuneiksi kaikenlaisilla tavoilla; se auttaa muita auttamaan toisia ja se auttaa teitä auttamaan itseänne. Se toimii, se on avoin ja sitä tukee suuri yhteisö kaikilta eri elämänaloilta.”[38]

Edward Snowden käytti Tor-verkkoa lähettäessään tietoja PRISM-ohjelmasta The Washington Post ja The Guardian -lehdille kesäkuussa 2013.[39]

Vuodesta 2012 lähtien 80 % Tor Project -järjestön 2 miljoonan dollarin vuosibudjetista on tullut Yhdysvaltain hallitukselta.[40][12] Loput 20 % on tullut Ruotsin hallitukselta sekä muilta organisaatioilta, mukaan lukien kansalaisjärjestöiltä ja tuhansilta yksittäisiltä sponsoreilta.[28][41] Hankkeen perustajajäsen Roger Dingledine on sanonut, että Yhdysvaltain puolustusministeriöltä saadut varat muistuttavat enemmän tutkimusapurahoja kuin hankintasopimusta. Tor Project -järjestön johtaja Andrew Lewman on sanonut, että vaikka hanke vastaanottaa varoja Yhdysvaltain liittovaltion hallitukselta, Tor-palvelu ei ole tehnyt yhteistyötä NSA:n kanssa paljastamalla käyttäjien henkilöllisyyksiä.[42]

Arvostelijat ovat sanoneet, ettei Tor ole niin turvallinen kuin on väitetty.[43] He ovat viitanneet Freedom Hosting -webhotellin ja Silk Road -verkkokaupan kaltaisiin Tor-verkkoa käyttäviin verkkosivuihin, jotka ovat joutuneet lopettamaan toimintansa Yhdysvaltain lainvalvonnan tutkimusten seurauksena.[20] Lokakuussa 2013 The Guardian -lehti raportoi Edward Snowdenin vuotamien asiakirjojen perusteella, että NSA oli toistuvasti yrittänyt ja epäonnistunut Tor-verkon turvallisuuden murtamisessa. NSA:lla oli lehden mukaan kuitenkin ollut jonkin verran menestystä yksittäisten Tor-verkon käyttäjien tietokoneisiin hyökkäämisessä.[10] The Guardian julkaisi myös vuodelta 2012 peräisin olevan NSA:n salaisen ”Tor haisee” -nimisen diasarjan, jossa sanottiin: ”Emme tule koskaan pystymään tunnistamaan kaikkia Tor-verkon käyttäjiä kaikkina aikoina”, mutta ”voimme manuaalisella analysoinnilla tunnistaa pienen murto-osan Tor-verkon käyttäjistä”.[44]

Käyttö

Tor mahdollistaa anonyymin internetselaamisen, verkkokeskustelun ja pikaviestinnän. Sitä käyttää laaja kirjo ihmisiä sekä laillisiin että laittomiin tarkoituksiin.[45] Tor Project -järjestö on sanonut, että Tor-verkon käyttäjiin kuuluu ”normaaleja ihmisiä”, jotka haluavat pitää Internet-toimintansa yksityisenä verkkosivuilta ja markkinoijilta; verkkovakoilusta huolestuneita ihmisiä; aktivistien ja toimittajien kaltaisia käyttäjiä, jotka haluavat kiertää sensuuria; ja asevoimien ammattilaisia. Tor-verkolla oli noin neljä miljoonaa käyttäjää vuoden 2014 loppupuolella.[46] The Wall Street Journal -lehden vuonna 2012 tekemän arvion mukaan noin 14 % Tor-verkon liikenteestä tuli Yhdysvalloista ja toiseksi eniten liikennettä tuli ”Internetiä sensuroivista valtioista”.[47] Perheväkivallan uhrit, sosiaalityöntekijät ja heitä auttavat järjestöt ovat yhä enemmän alkaneet käyttää Tor-verkkoa Internetissä tapahtuvan ahdistelun ja vainoamisen lisääntymisen seurauksena.[48] The Guardianin, The New Yorkerin, ProPublican ja The Interceptin kaltaiset uutisjärjestöt ovat alkaneet käyttää Tor-verkkoa (yhdessä SecureDrop-alustan kanssa) paljastuksentekijöiden yksityisyyden turvaamiseksi.[49]

Tor-verkkoa käytetään tekoihin, jotka ovat (tai voivat olla) laittomia joissain maissa. Esimerkkejä tämänkaltaisista teoista ovat sensuroidun tiedon luokse pääseminen, poliittisten tapahtumien järjestäminen[50] ja valtion johtajien arvostelemista kieltävien lakien kiertäminen. The Economist -lehti on Bitcoinin ja Silk Roadin yhteydessä kuvaillut Tor-verkkoa ”Internetin pimeäksi nurkaksi”.[51] Se on ollut sekä Yhdysvaltain NSA:n että Yhdistyneen kuningaskunnan GCHQ:n kohteena vähäisellä menestyksellä.[10] Yhdistyneen kuningaskunnan National Crime Agency -lainvalvontaviraston Operation Notarise -niminen operaatio tuotti kuitenkin vähän menestystä.[52] Samaan aikaan GCHQ on käyttänyt SHADOWCAT-nimistä työkalua ”end-to-end salattuun pääsyyn virtuaalipalvelimiin käyttäen SSH-protokollaa Tor-verkon kautta”.[53][54] Tor-verkkoa voidaan käyttää nimettömiin kunnianloukkauksiin, luvattomiin tietovuotoihin ja tekijänoikeuksien loukkauksiin, laittoman seksuaalisen sisällön jakamiseen,[55][56][8] laittomien aineiden myyntiin,[57] rahanpesuun,[58] luottokorttipetoksiin ja identiteettivarkauksiin; musta pörssi käyttää Tor-verkkoa ainakin osittain Bitcoinin ohella.[59] Ironisesti, Tor-verkkoa ovat käyttäneet rikolliskonsernit, haktivistiryhmät ja lainvalvontaorganisaatiot risteävissä tarkoituksissa, joskus samanaikaisesti.[59][60] Yhtä lailla, Yhdysvaltain hallituksen alaiset virastot ovat vaihtelevasti tukeneet Tor-verkon kehitystä (Yhdysvaltain ulkoministeriö, Kansallinen tiedesäätiö, Broadcasting Board of Governors) ja yrittäneet alistaa sitä.[10][61] Tor Project -järjestön toiminnanjohtaja Andrew Lewman sanoi elokuussa 2014, että NSA:n ja GCHQ:n agentit ovat lähettäneet järjestölle ohjelmointivirheilmoituksia nimettömästi.[62]

FBI myönsi valituksessaan Silk Roadista tunnettua Ross William Ulbrichtia kohtaan, että Tor-verkolla on ”tunnettuja laillisia käyttöjä”.[63][64] CNET-verkkosivuston mukaan ”Electronic Frontier Foundation (EFF) ja muut kansalaisvapauksia ajavat ryhmät ovat suositelleet [Tor-verkkoa] tapana, jolla paljastuksentekijät ja ihmisoikeustyöntekijät voivat olla yhteydessä toimittajiin”.[65] EFF:n Surveillance Self-Defense -ohjeet sisältävät kuvauksen siitä, mihin Tor sopii suuremmassa yksityisyyden ja anonyymiuden turvaamiseksi tarkoitetussa strategiassa.[66] Tor Project -järjestön verkkosivuilla on tukevia syitä EFF:n suosituksille:

| ” | Rikollisilla on jo mahdollisuudet tehdä pahoja asioita. He ovat valmiita rikkomaan lakeja. Heillä on jo siksi saatavilla paljon vaihtoehtoja, jotka tarjoavat parempaa yksityisyyttä kuin Tor-verkko tarjoaa...

Tor pyrkii tarjoamaan suojelua tavallisille ihmisille, jotka haluavat seurata lakia. Vain rikollisilla on yksityisyyttä juuri nyt, ja me haluamme korjata tämän... Joten kyllä, rikolliset voisivat teoreettisesti käyttää Tor-verkkoa, mutta heillä on jo parempia vaihtoehtoja, ja vaikuttaa epätodennäköiseltä, että Tor-verkon pois ottaminen maailmalta pysäyttäisi heitä tekemästä pahoja asioita. Samaan aikaan, Tor-verkkoa ja muita yksityisyyttä edistäviä toimenpiteitä voidaan käyttää taistelussa identiteettivarkauksia, fyysisiä rikoksia kuten vainoamista ja muita rikoksia vastaan. |

” |

– Tor Project[67] | ||

Electronic Frontier Foundation -järjestön Eva Galperin kertoi BusinessWeek-lehdelle vuonna 2014, että ”Tor-verkon suurin ongelma on media. Kukaan ei kuule siitä, kuinka joku ei joutunut hyväksikäyttäjän vainoamaksi. He kuulevat siitä, kuinka joku pääsi livahtamaan lapsipornon lataamisen jälkeen.”[35]

Toimintaperiaate

Tor-verkon toiminta perustuu liikennettä välityspalvelimina siirtävien Tor-solmujen (tai -reitittimien) vapaaehtoiseen ylläpitoon ympäri maailmaa ja näiden välillä tapahtuvaan sipulireititykseen.[4] Esim. suomalainen ihmisten sähköisiä oikeuksia puolustava Electronic Frontier Finland ry ylläpitää exit-solmua.[68][69]

Tor-verkkoon liittyessään käyttäjän kone pyytää listan saatavilla olevien solmujen tiedoista satunnaisesti valitulta directory authority eli DA-palvelimelta. Nämä toimivat eräänlaisina DNS-nimipalvelimina tai jatkuvasti päivittyvinä puhelinluetteloina solmuille.[7] DA-palvelimet antavat julkisella avaimellaan allekirjoitetut tiedot solmujen IP-osoitteista, julkisen salauksen tunnisteista ja muista tärkeistä tiedoista.[70] DA-palvelimia on 10 kirjoitushetkellä (2018)[71] ja näiden IP-osoitteet ovat pysyvästi Tor-ohjelmistoon koodattuina. Tämän yhteydenoton vuoksi internet-palveluntajoajan (ISP) on mahdollista tietää käyttäjän käyttävän Tor-verkkoa. Siksi on myös olemassa silta-solmuja (bridge). Nämä ovat julkisesti listaamattomia välityspalvelimia, joiden keskeisiä yhteystietoja on mahdollista saada rajoitetusti selville. Tor-verkon käyttöä rajoittavissa maissa (mm. Iran ja Kiina) asuvat voivat tuntemansa silta-solmun kautta päästä käyttämään Tor-verkkoa. DA-palvelimet eivät kerro käyttäjälle siltojen yhteystietoja, sillä ne eivät tiedä niitä.[7]

Solmutyyppejä on 3: guard, middle ja exit.[72] Yksinkertaisimmassa tilanteessa Tor-verkkoa käyttävän koneelta lähtee kerroksittain salattua TCP-liikennettä, jonka kerroksista johtuen reititystä kutsutaan sipulireititykseksi (vrt. sipuliin, jossa on kerroksia). UDP:tä ei voi käyttää. Lähetetty liikenne on aina jaettu 512 tavun IP-paketteihin, jotta sen tulkitseminen olisi ulkopuolisille tahoille vaikeampaa; vaihtelevan kokoisista paketeista voisi ehkä tulkita liikenteen sisältöä. Käyttäjä valitsee saamastaan listasta satunnaisesti sopivat solmut. Näiden kautta käyttäjän kolminkertaisesti salaama liikenne kulkee. Kukin solmu voi purkaa vain yhden sille tarkoitetun salauskerroksen. Sitten solmu välittää kerroksen alta löytämiensä ohjeiden mukaan liikenteen eteenpäin seuraavalle solmulle. Aluksi verkkoliikenne, kuten pyyntö päästä verkkosivulle, siirtyy käyttäjältä guardille, guardilta middlelle ja lopuksi middleltä exitille. Tor-verkko päättyy exitiin, joka purkaa viimeisen salauksen.[70]

Exitiltä liikenne lähtee tavallisena liikenteenä eteenpäin käyttäjän pyytämää verkkosivua ylläpitävälle palvelimelle. Sivusta riippuen tämä liikenne voi olla salaamatonta HTTP-liikennettä, jonka sisällön exit voi kokonaan nähdä, tai salattua HTTPS-liikennettä, jota exit ei pysty lukemaan. Sivua tarjoavalle palvelimelle liikenne näyttää tulevan vain exitin IP-osoitteesta.[7] HTTPS-liikenteenkin kohdalla exit näkee silti rajatusti minkä sivun käyttäjä haluaa nähdä: esim. https://sivu.com, mutta ei https://sivu.com/sisalto. Katso vertailu HTTPS ja/tai Tor käytöstä: linkki.

Anonyymiydelle haitallisesti monet ohjelmat tekevät DNS-haut suoraan nimipalvelimilta sen sijaan että ne kulkisivat Tor-verkon kautta. Ohjelma, joka käyttää SOCKS5-yhteyksiä, voi kuitenkin ohjata DNS-haut Tor-verkon lävitse.[7] Tailsin kaltaisissa käyttöjärjestelmissä lähes kaikki ohjelmat pakotettu käyttämään automaattisesti vain Tor-verkkoa.[73]

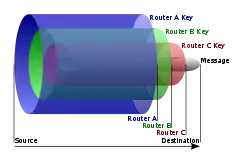

Salausjärjestys toimii liikenteen tullessa palvelimelta toisin päin: palvelin välittää käyttäjän pyytämän sivun sisällön exitille. Exit salaa liikenteen salausavaimellaan ja siirtää sen middlelle, middle salaa liikenteen ja siirtää sen guardille. Guard salaa liikenteen ja siirtää sen käyttäjälle. Käyttäjä purkaa kaikki salauskerrokset ja on näin saanut pyytämänsä sivun sisällön.[70]

Guard tietää liikenteen lähteen ja menosuunnan, eli "tuntee" käyttäjän ja middlen (IP-osoitteet), mutta ei tunne exitiä ja sivua tarjoavaa palvelinta. Guard periaatteessa voi tietää käyttäjän olevan Tor-verkon loppukäyttäjä, eikä osallistuja. Tämä ei kuitenkaan haittaa, sillä guard ja middle eivät näe liikenteen sisällöstä mitään. Middle taas tuntee guardin ja exitin, mutta ei tunne käyttäjää ja palvelinta; exit tuntee middlen ja palvelimen, mutta ei tunne käyttäjää ja guardia. Tähän käyttäjän anonyymiys Tor-verkossa perustuu.[7]

Tor-ohjelmisto vaihtaa solmuja säännöllisesti. Siten vältytään tilanteelta, jossa esim. exit ja middle ovat saman tahon ylläpitämiä, jolloin ne tuntevat toisensa. Jos tämä henkilö olisi pahantahtoinen, voisi hän selvittää kuka käyttäjä on mikäli hän hallinnoisi myös guardia. Tor-verkko tarkkailee guard-oikeudet saaneita solmuja esim. middlejä tarkemmin, jollaiseksi periaatteessa kuka tahansa internet yhteydessä olevan tietokoneen omistaja voi ryhtyä. Guardiksi pääseminen vaatii koneelta aktiivista ja normaalilta vaikuttavaa osallistumista Tor-verkon ylläpitoon. Tämän vuoksi muiden Tor-verkon solmujen korkean luottamuksen omaavaa guardia kutsutaan nimellä guard (eng. vartija). Tor-vekkoon liitetty ohjelma muuttaa guard-solmua paljon harvemmin kuin middleä ja exitiä. Ohjelmiston uudelleenkäynnistyksessä kaikki solmut voivat kuitenkin vaihtua. Guardin vähäinen vaihto vähentää käyttäjän todennäköisyyttä päätyä tilanteeseen, jossa middle ja exit ovat saman henkilön hallinnassa. On mahdollista, että sama taho hallinnoi kaikkia käyttäjän valitsemia solmuja, mutta tämä on Tor-verkon nykyisessä kokoluokassa tilastollisesti epätodennäköistä.

Salausavaimet

Tor-verkon salauksesta kerrotaan tarkemmin täällä: linkki.

Tor käyttää useita symmetrisen ja asymmetrisen salauksen avaimia, jotka kuuluvat kolmeen ryhmään: 1. kuuluvat pitkäaikaiset avaimet, joilla käyttäjä voi tunnistaa verkon solmut ja valita sopivan reitin, jonka kautta hän pääsee Tor-verkon kautta normaaliin internetiin (clearnet) tai ns. pimeään internetiin (darknet); 2. kuuluvat avaimet, joiden avulla käyttäjän kone varmistaa olevansa yhteydessä valitsemiinsa solmuihin, eikä mahdollisesti muihin koneisiin; 3. kuuluvat avaimet, joilla liikenne solmujen välillä salataan kerroksittain ulkopuolisista ja sipulireitityksen tiettyyn vaiheeseen kuulumattomilta Tor-verkon solmuilta.[7]

Kaikki solmujen väliset yhteydet käyttävät TLS-salausprotokollaa.[7]

Tiettyjä pitkäikäisiä Ed25519 ja 1024-bittisiä RSA julkisen salauksen avaimia käytetään tunnistamaan Tor-verkon solmuja: ne ovat solmujen henkilökohtaisia identiteettejä Tor-verkossa. Julkisen salauksen Curve25519 avaimia käytetään luomaan väliaikaisia yhteyksiä solmujen välille, jotka käyttäjän Tor-ohjelmisto on valinnut. Ed25519 ja RSA avaimia käytetään myös muuhunkin kuin solmun identiteetin varmentamiseen.[70]

Piilopalvelut (hidden service)

Sen lisäksi, että Tor pyrkii tarjoamaan käyttäjilleen mahdollisuuden käyttää Internetiä anonyymisti, se tarjoaa myös ”piilopalveluominaisuuden” (hidden service). Tämän avulla käyttäjä voi pitää Tor-verkossa lähes mitä tahansa palvelua kuten WWW-verkkosivua, jollaista ylläpitävän palvelimen fyysinen sijainti on vaikea selvittää. Piilopalvelupalvelin ei tiedä kuka käyttää sen palveluita, eikä käyttäjän fyysistä sijaintia. Piilopalvelun käyttäjä puolestaan ei tiedä piilopalvelupalvelimen fyysistä sijaintia. Nämä palvelut tunnistaa niiden käyttämästä .onion-pseudoverkkotunnuksista, jotka koostuvat kuudestatoista satunnaiselta vaikuttavasta merkistä, jotka on johdettu palvelun julkisesta avaimesta. Esimerkki:[6]

https://wksqnvjyk5u3u78n.onion/

Piilopalveluita on noin 110 000 kappaletta kirjoitushetkellä (2018)[74] ja yhdessä ne luovat ns. pimeän internetin (eng. darknet), jota ei pääse käyttämään ilman Tor-ohjelmistoa. Suurin osa näistä sivustoista sisältää täysin Suomen lain mukaista sisältöä, mutta yksittäisiä huumekauppa- ja lapsipornopalveluitakin toimii Tor-verkossa. WWW-palvelimien lisäksi piilopalveluina toimii muun muassa IRC-palvelimia. Palveluita voi hakea erilaisilla erikoistuneilla hakukoneilla.

Heikkouksia

Useimmat exit node -solmut estävät liikenteen SMTP:n käyttämään porttiin 25 estääkseen Tor-verkon käyttämisen roskapostitukseen. Hyvällä ei myöskään katsota, jos käyttäjä käyttää suhteettoman suuria määriä kaistaa, sillä useimmat palvelimet ovat vapaaehtoisten omilla rahoillaan ylläpitämiä.

Koska vapaaehtoisten solmujen määrä on rajallinen verrattuna suuren käyttäjämäärään, yhteys on Tor-verkossa yleensä huomattavasti hitaampi kuin normaalisti.

Tor-ohjelmistolla voidaan kiertää internet-sensuuria sitä harjoittavissa valtioissa. Yhteys saattaa kuitenkin olla hyvin hidas, koska viranomaiset voivat hidastaa salattujen yhteyksien nopeuksia tarkoituksella tavoitteenaan vähentää turvallisen viestinnän määrää.lähde?

Tor-verkkoa käytettäessä liikenteen poistuessa Tor-verkon sisältä exit node -solmut näkevät kaiken liikenteen salaamattomana, ellei sitä ole erikseen salattu esimerkiksi HTTPS-yhteydellä. Esimerkiksi kun sähköpostia luetaan Tor-verkon läpi käyttäen salaamatonta protokollaa, niin exit node -solmun ylläpitäjä näkee käyttäjätunnuksen, salasanan ja sähköpostien sisällön.

Toteutuksia

Pääasiallinen toteutus on kirjoitettu suurimmaksi osaksi C-ohjelmointikielellä ja koostuu noin 340 000 rivistä lähdekoodia.[2]

Tor Browser

| Tor Browser | |

|---|---|

Tor Browser Linux Mint -alustalla. |

|

| Kehittäjä | Tor Project |

| Kehityshistoria | |

| Vakaa versio | 12.0.4 ()[75] ja 12.5a4 ()[76] |

| Tiedot | |

| Käyttökielet | 14 |

| Alusta | macOS, Microsoft Windows, Linux |

| Lisenssi | GPL |

| Aiheesta muualla | |

| Verkkosivusto | |

Tor Browser (ennen Tor Browser Bundle) on Tor Project -järjestön lippulaivatuote. Se koostuu muunnellusta Mozilla Firefox ESR -selaimesta, TorButton-ohjelmasta, TorLauncher-ohjelmasta, NoScript- ja HTTPS Everywhere -lisäosista sekä Tor-välityspalvelimesta.[77][78] Sitä voi käyttää irrotettavalta tiedontallennusvälineeltä (esim. USB-muistilta) ja se on saatavilla Windows-, macOS- ja Linux-alustoille.[79]

Tor Browser käynnistää Tor-prosesseja automaattisesti ja reitittää tietoliikenteen Tor-verkon läpi. Selain poistaa yksityisyyden kannalta arkaluonteiset tiedot (kuten evästeet ja selaushistorian) session lopetuksen yhteydessä.[78]

The Guardian -lehden Stuart Dredge on suositellut Tor Browser -ohjelman käyttämistä Internetissä tapahtuvan urkinnan välttämiseksi ja oman yksityisyyden säilyttämiseksi.[80]

Torilla pääsee tavallisten verkkosivujen lisäksi sivuille, joille ei ole pääsyä muilla verkkoselaimilla.

Firefox- / JavaScript-hyökkäys

Elokuussa 2013 paljastui, että monessa päivittämättömässä Tor Browser Bundle -ohjelmassa olevat Firefox -selaimet olivat haavoittuvaisia JavaScript-hyökkäykselle koska NoScript-lisäosa ei ollut oletuksena päällä.[81] Tätä hyökkäystä käytettiin hyödyksi lähettämään käyttäjien MAC- ja IP-osoitteet sekä Windows-tietokoneiden nimet hyökkääjille.[82][83][84] Uutisraportit yhdistivät tämän Yhdysvaltain keskusrikospoliisin (FBI) operaatioon, joka kohdistui Freedom Hosting -webhotellin omistajaan Eric Eoin Marquesiin, joka pidätettiin Irlannissa 29. heinäkuuta. FBI pyrkii lähettämään Marquesin Marylandiin neljän syytteen perusteella: Lapsipornon jakamisesta, sen jakamisen juonimisesta, sen markkinoinnista sekä sen markkinoinnin avustamisesta ja yllytyksestä. Pidätysmääräys väittää, että Marques on ”suurin lapsipornon edistäjä koko planeetalla”.[85][86] FBI myönsi hyökkäyksen 12. syyskuuta 2013 Dublinissa olevalle tuomioistuimelle luovutetussa asiakirjassa.[87] Hyökkäyksen koodinimi oli Edward Snowdenin vuotaman asiakirjan perusteella EgotisticalGiraffe.[88]

FBI:n Operation Torpedo -niminen operaatio on kohdistunut Tor-verkossa piileviin palvelimiin vuodesta 2012 lähtien.[89]

Kolmannen osapuolen

Vuze,[90] Bitmessage,[91] ja TorChat -ohjelmat sisältävät tuen Tor-verkon käytölle.

The Guardian Project -ryhmä kehittää vapaata ja avointa sovelluskokoelmaa ja laiteohjelmistoa Android -käyttöjärjestelmälle, tavoitteenaan tehdä mobiiliyhteydenpidosta turvallisempaa.[92] Kokoelma sisältää ChatSecure -pikaviestisovelluksen,[93] Orbot-toteutuksen,[94] Orweb-mobiiliselaimen,[95] ProxyMob-lisäosan[96] ja ObscuraCam-sovelluksen.[97]

Tietoturvaan keskittyvät käyttöjärjestelmät

Useat tietoturvaan keskittyvät käyttöjärjestelmät (kuten Hardened Linux From Scratch, Incognito, Liberté Linux, Qubes OS, Tails, Tor-ramdisk ja Whonix) hyödyntävät Tor-verkkoa.[98]

Katso myös

Lähteet

- Stable release 0.4.5.16 and 0.4.7.13, (viitattu ). Tieto on haettu Wikidatasta.

- Tor Open HUB. Viitattu 20.9.2014. (englanniksi)

- Bingdong Li, Esra Erdin, Mehmet Hadi Güneş, George Bebis, Todd Shipley: ”An Analysis of Anonymity Usage”, Traffic Monitoring and Analysis: Third International Workshop, TMA 2011, Vienna, Austria, April 27, 2011, Proceedings, s. 113–116. Berlin: Springer-Verlag. ISBN 978-3-642-20304-6. (englanniksi)

- Tor Project: Overview torproject.org. The Tor Project. Arkistoitu 24.1.2018. Viitattu 26.1.2018. (englanniksi)

- Tor: Onion Service Protocol torproject.org. Arkistoitu 21.1.2018. Viitattu 26.1.2018. (englanniksi)

- Tor Project: FAQ torproject.org. The Tor Project. Arkistoitu 24.1.2018. Viitattu 26.1.2018. (englanniksi)

- Adrian Chen: 'Dark Net' Kiddie Porn Website Stymies FBI Investigation 11.6.2012. Gawker. Viitattu 6.8.2012. (englanniksi)

- Tor Network Status torstatus.blutmagie.de. Viitattu 26.1.2018. (englanniksi)

- James Ball, Bruce Schneier ja Glenn Greenwald: NSA and GCHQ target Tor network that protects anonymity of web users The Guardian. 4.10.2013. (englanniksi)

- 'Peeling back the layers of Tor with EgotisticalGiraffe' 4.10.2013. The Guardian. (englanniksi)

- J. Appelbaum, A. Gibson, J. Goetz, V. Kabisch, L. Kampf, L. Ryge: NSA targets the privacy-conscious Panorama. 3.7.2014. Norddeutscher Rundfunk. Viitattu 17.9.2014. (englanniksi)

- xkeyscorerules100 Panorama. 3.7.2014. Norddeutscher Rundfunk. Viitattu 17.9.2014. (englanniksi)

- Dan Goodin: Tor developers vow to fix bug that can uncloak users 22.7.2014. Ars Technica. (englanniksi)

- Selected Papers in Anonymity freehaven.net. (englanniksi)

- Tor Research Home research.torproject.org. (englanniksi)

- Fagoyinbo, Joseph Babatunde: The Armed Forces: Instrument of Peace, Strength, Development and Prosperity. AuthorHouse. ISBN 9781477226476. (englanniksi)

- David Leigh ja Luke Harding: WikiLeaks: Inside Julian Assange's War on Secrecy. PublicAffairs. ISBN 1610390628. (englanniksi)

- Michael Ligh, Steven Adair, Blake Hartstein ja Matthew Richard: Malware Analyst's Cookbook and DVD: Tools and Techniques for Fighting Malicious Code. John Wiley & Sons. ISBN 9781118003367. (englanniksi)

- Levine, Yasha: Almost everyone involved in developing Tor was (or is) funded by the US government 16.7.2014. Pando Daily. (englanniksi)

- Roger Dingledine: pre-alpha: run an onion proxy now! or-dev. 20.9.2002. Viitattu 28.5.2014. (englanniksi)

- Tor FAQ: Why is it called Tor? Tor Project. Viitattu 28.5.2014. (englanniksi)

- Roger Dingledine, Nick Mathewson, Paul Syverson: Tor: The Second-Generation Onion Router Proc. 13th USENIX Security Symposium, San Diego, California. 13.8.2004. Viitattu 28.5.2014. (englanniksi)

- Tor Project: Core People Tor Project. Viitattu 17.7.2008. (englanniksi)

- Tor Project Form 990 2008 (PDF) Tor Project. 2009. Tor Project. (englanniksi)

- Tor Project Form 990 2007 (PDF) 2008. Tor Project. (englanniksi)

- Tor Project Form 990 2009 (PDF) 2010. Tor Project. (englanniksi)

- Tor: Sponsors Tor Project. (englanniksi)

- Brian Krebs: Attacks Prompt Update for 'Tor' Anonymity Network Washington Post. 8.8.2007. Viitattu 28.5.2014. (englanniksi)

- Ostitko huumeita internetistä ja luulit pysyväsi anonyyminä? Poliisi ja tulli tunnistaneet jo 6000 Silkkitie-kauppapaikan asiakasta Mikrobitti. 2019-12-5. Viitattu 15.12.2019.

- Brandom, Russell: Domestic violence survivors turn to Tor to escape abusers 9.5.2014. The Verge. (englanniksi)

- Lawrence, Dune: The Inside Story of Tor, the Best Internet Anonymity Tool the Government Ever Built 23.1.2014. BusinessWeek. Arkistoitu 14.7.2014. Viitattu 9.9.2014. (englanniksi)

- Zetter, Kim: WikiLeaks Was Launched With Documents Intercepted From Tor 1.6.2010. Wired. (englanniksi)

- Lee, Timothy B.: Five ways to stop the NSA from spying on you 10.6.2013. Washington Post. (englanniksi)

- Not Even the NSA Can Crack the State Separtment's Favorite Anonymous Service 24.10.2014. Foreign Policy. (englanniksi)

- 2010 Free Software Awards announced Free Software Foundation. Viitattu 28.5.2014. (englanniksi)

- Alicia P. Q. Wittmeyer: The FP Top 100 Global Thinkers Foreign Policy. 26.11.2012. Arkistoitu 5.10.2014. Viitattu 28.5.2014. (englanniksi)

- Sirius, R. U.: Interview uncut: Jacob Appelbaum The Verge. Viitattu 28.5.2014. (englanniksi)

- Joachim Gaertner: Darknet – Netz ohne Kontrolle Das Erste. 1.7.2013. Arkistoitu 4.7.2013. Viitattu 28.5.2014. (saksaksi)

- Jenifer B. McKim: Privacy software, criminal use 8.3.2012. The Boston Globe. (englanniksi)

- Geoffrey A. Fowler: Tor: an anonymous, and controversial, way to web-surf Wall Street Journal. 17.12.2012. Viitattu 28.5.2014. (englanniksi)

- Brian Fung: The feds pay for 60 percent of Tor’s development. Can users trust it? The Switch. 6.9.2013. Washington Post. Viitattu 28.5.2014. (englanniksi)

- Tor is Not as Safe as You May Think Infosecurity-lehti. 2.9.2013. (englanniksi)

- 'Tor Stinks' presentation – read the full document 4.10.2014. The Guardian. (englanniksi)

- Zetter, Kim: Tor Torches Online Tracking 17.5.2005. Wired. Viitattu 30.8.2014. (englanniksi)

- Dredge, Stuart: What is Tor? A beginner's guide to the privacy tool 5.11.2013. Guardian. Viitattu 30.8.2014. (englanniksi)

- Fowler, Geoffrey A.: Tor: An Anonymous, And Controversial, Way to Web-Surf 17.12.2012. Wall Street Journal. Viitattu 30.8.2014. (englanniksi)

- George LeVines: As domestic abuse goes digital, shelters turn to counter-surveillance with Tor 7.5.2014. Boston Globe. Arkistoitu 14.9.2014. Viitattu 8.5.2014. (englanniksi)

- The Guardian introduces SecureDrop for document leaks 5.6.2014. Nieman Journalism Lab. Viitattu 30.8.2014. (englanniksi)

- Nate Cochrane: Egyptians turn to Tor to organise dissent online 2.2.2011. SC Magazine. Viitattu 10.12.2011. (englanniksi)

- Bitcoin: Monetarists Anonymous 29.9.2012. The Economist. Viitattu 19.5.2013. (englanniksi)

- Eerke Boiten, Julio Hernandez-Castro: Can you really be identified on Tor or is that just what the cops want you to believe? 28.7.2014. Phys.org. (englanniksi)

- JTRIG Tools and Techniques 14.7.2014. The Intercept. (englanniksi)

- document from an internal GCHQ wiki lists tools and techniques developed by the Joint Threat Research Intelligence Group documentcoud.org. 5.7.2012. Viitattu 30.7.2014. (englanniksi)

- Karl Bode: Cleaning up Tor Broadband.com. 12.3.2007. Viitattu 28.4.2014. (englanniksi)

- Robert Jones: Internet forensics, s. 133. O'Reilly, 2005. ISBN 0-596-10006-X. (englanniksi)

- Adrian Chen: The Underground Website Where You Can Buy Any Drug Imaginable 1.6.2011. Gawker. Viitattu 20.4.2012. (englanniksi)

- Goodin, Dan: Feds shutter online narcotics store that used TOR to hide its tracks 16.4.2012. Ars Technica. Viitattu 20.4.2012. (englanniksi)

- Brandon Gregg: How online black markets work 30.4.2012. CSO Online. Viitattu 6.8.2012. (englanniksi)

- Michael Morisy: Hunting for child porn, FBI stymied by Tor undernet 8.6.2012. Muckrock. Viitattu 6.8.2012. (englanniksi)

- Dune Lawrence: The Inside Story of Tor, the Best Internet Anonymity Tool the Government Ever Built 23.1.2014. Bloomberg Businessweek. Viitattu 28.4.2014. (englanniksi)

- Leo Kelion: NSA & GCHQ "leak Tor bugs" alleges developer 22.8.2014. BBC. Viitattu 21.9.2014. (englanniksi)

- Serrin Turner: Sealed compaint (PDF) 27.9.2013. United States of America v. Ross William Ulbricht. Arkistoitu 2.10.2013. Viitattu 21.9.2014. (englanniksi)

- Parker Higgins: In the Silk Road Case, Don't Blame the Technology 3.10.2013. Electronic Frontier Foundation. Viitattu 22.12.2013. (englanniksi)

- Chris Soghoian: Tor anonymity server admin arrested 16.9.2007. CNET News. Viitattu 17.1.2011. (englanniksi)

- Surveillance Self-Defense: Tor Electronic Frontier Foundation. Arkistoitu 26.6.2014. Viitattu 28.4.2014. (englanniksi)

- Doesn't Tor enable criminals to do bad things? Tor Project. Viitattu 28.8.2013. (englanniksi)

- Relay Search - Tor Metrics atlas.torproject.org. Viitattu 26.1.2018. (englanniksi)

- Janne Toivonen: Kiistelty Tor-verkko pyörii myös kymmeniltä suomalaiskoneilta 11.6.2013. Helsingin Sanomat. Arkistoitu 10.10.2016. Viitattu 21.9.2014.

- tor-spec.txt - torspec - Tor's protocol specifications gitweb.torproject.org. Arkistoitu 13.12.2017. Viitattu 26.1.2018. (englanniksi)

- Relay Search - Tor Metrics atlas.torproject.org. Viitattu 26.1.2018. (englanniksi)

- What is a Tor Relay? Tor Challenge eff.org. Arkistoitu 2.12.2017. Viitattu 26.1.2018. (englanniksi)

- Tails. DNS tails.boum.org. Arkistoitu 11.7.2017. Viitattu 28.1.2018. (englanniksi)

- Onion Services metrics.torproject.org. Viitattu 25.5.2018. (englanniksi)

- New Release: Tor Browser 12.0.4, (viitattu ). Tieto on haettu Wikidatasta.

- New Alpha Release: Tor Browser 12.5a4 (Android, Windows, macOS, Linux), (viitattu ). Tieto on haettu Wikidatasta.

- Mike Perry, Erinn Clark, Steven Murdoch: The Design and Implementation of the Tor Browser [DRAFT] 15.3.2013. Tor Project. Viitattu 28.4.2014. (englanniksi)

- Andrei Alin: Tor Browser Bundle Ubuntu PPA 2.12.2013. Web Upd8. Viitattu 28.4.2014. (englanniksi)

- John Knight: Tor Browser Bundle-Tor Goes Portable 1.9.2011. Linux Journal. Viitattu 28.4.2014. (englanniksi)

- Stuart Dredge: What is Tor? A beginner's guide to the privacy tool 5.11.2013. The Guardian. Viitattu 28.4.2014. (englanniksi)

- 'Peeling back the layers of Tor with EgotisticalGiraffe' 4.10.2013. The Guardian. Viitattu 21.9.2014. (englanniksi)

- Ted Samson: Tor Browser Bundle for Windows users susceptible to info-stealing attack 5.8.2013. InfoWorld. Viitattu 28.4.2014. (englanniksi)

- Kevin Poulsen: Feds Are Suspects in New Malware That Attacks Tor Anonymity 8.5.2013. Wired. Viitattu 29.4.2014. (englanniksi)

- Gareth Owen: FBI Malware Analysis ghowen.me. Viitattu 6.5.2014. (englanniksi)

- Jessica Best: Man branded 'largest facilitator of child porn on the planet' remanded in custody again 21.1.2014. Daily Mirror. Viitattu 29.4.2014. (englanniksi)

- Roger Dingledine: Tor security advisory: Old Tor Browser Bundles vulnerable 5.8.2013. Tor Project. Viitattu 28.4.2014. (englanniksi)

- Kevin Poulsen: FBI Admits It Controlled Tor Servers Behind Mass Malware Attack 13.9.2013. Wired. Viitattu 22.12.2013. (englanniksi)

- Bruce Schneier: Attacking Tor: how the NSA targets users' online anonymity 4.10.2013. The Guardian. Viitattu 22.12.2013. (englanniksi)

- Kevin Poulsen: Visit the Wrong Website, and the FBI Could End Up in Your Computer 5.8.2014. Wired. Viitattu 21.9.2014. (englanniksi)

- Tor Vuze. Viitattu 3.3.2010. (englanniksi)

- Bitmessage FAQ Bitmessage. Viitattu 17.7.2013. (englanniksi)

- About The Guardian Project. Viitattu 10.5.2011. (englanniksi)

- ChatSecure: Private Messaging The Guardian Project. Arkistoitu 24.9.2014. Viitattu 20.9.2014. (englanniksi)

- Orbot: Mobile Anonymity + Circumvention The Guardian Project. Viitattu 10.5.2011. (englanniksi)

- Orweb: Privacy Browser The Guardian Project. Arkistoitu 11.5.2011. Viitattu 10.5.2011. (englanniksi)

- ProxyMob: Firefox Mobile Add-on The Guardian Project. Arkistoitu 11.5.2011. Viitattu 10.5.2011. (englanniksi)

- Obscura: Secure Smart Camera The Guardian Project. Viitattu 19.9.2014. (englanniksi)

- Антон Жуков: Включаем Tor на всю катушку ("Make Tor go the whole hog") 15.12.2009. Xakep. Arkistoitu 1.9.2013. Viitattu 28.4.2014. (venäjäksi)

Kirjallisuutta

- Alastalo, Jarno: Pimeä netti. Vantaa: Avain, 2017. ISBN 978-952-304-133-2.

- Anonymity Bibliography (englanniksi)

- Schneier, Bruce: Applied Cryptography. New York: Wiley, 1996. ISBN 0-471-11709-9. (englanniksi)

- Schneier, Bruce: Email Security. New York: Wiley, 1995. ISBN 0-471-05318-X. (englanniksi)

- Bacard, Andre: Computer Privacy Handbook. Berkeley, CA: Peachpit Press, 1995. ISBN 1-56609-171-3. (englanniksi)

- Nurmi, Juha: Understanding the Usage of Anonymous Onion Services: Empirical Experiments to Study Criminal Activities in the Tor Network. Tampere: University of Tampere, 2019. ISBN 978-952-03-1091-2. (englanniksi)

Aiheesta muualla

Kuvia tai muita tiedostoja aiheesta Tor (verkko) Wikimedia Commonsissa

Kuvia tai muita tiedostoja aiheesta Tor (verkko) Wikimedia Commonsissa

- Tor Project. Järjestön kotisivu. (englanniksi)

- Projects Overview. Kokoelma Tor Project -järjestön projekteja. (englanniksi)

- Pekka Vahvanen: Internetin pimeä puoli on salainen Tor-verkko, jossa myydään piriä ja kysytään vinkkejä itsemurhaan (Archive.org) 7.11.2015. Helsingin Sanomat. Arkistoitu 13.11.2015. Viitattu 15.6.2016.

- Juulia Järvenpää: Nettihuumekaupan markkinointitempaus: Sadoille lähetettiin ilmaiseksi LSD:tä ess.fi. 16.5.2014. Etelä-Suomen Sanomat.

- Pelkoa ja vihaa Sipuliverkossa. Opas Tor-verkon käyttöön. (Archive.org)

- Mikko Kuivaniemi: Tor-verkon piilopalvelut ([vanhentunut linkki]) 7.12.2012. Tampereen teknillinen yliopisto. Arkistoitu 13.9.2014. Viitattu 13.9.2014.