AIDS (Trojanisches Pferd)

AIDS ist ein in QuickBasic programmiertes Trojanisches Pferd, das im Jahr 1989 über per Post verschickte Disketten verbreitet wurde. Der Einsatz dieser Malware ist der erste bekannte Fall von Erpressung mit Hilfe von Ransomware.

| AIDS | |

|---|---|

| Aliase | PC Cyborg |

| Bekannt seit | 1989 |

| Erster Fundort | weltweit, außer USA |

| Weitere Klassen | Ransomware |

| Autoren | evtl. Joseph Popp |

| Speicherresident | nein |

| System | MS-DOS |

| Programmiersprache | QBasic 3.0 |

| Info | Erste bekannte Ransomware |

Aliasse

Bekannte weitere Namen der Malware lauten: AIDS!Trojan, Aidsinfo. A trojan, Aidsinfo. B trojan, Cyborg, Trj/AidsInfo. A, Trojan. AidsInfo.a, Trj/AidsInfo. B, Trojan. AidsInfo.b, Trojaids!Trojan oder Love virus.

Der Trojaner wird wegen Namensgleichheit von vielen Internetquellen mit den Dateiviren AIDS oder AIDS II verwechselt. Häufig werden technische Angaben und Screenshots durcheinandergebracht. Das Virus stammt ebenfalls aus dem Jahr 1989, ist aber völlig unterschiedlich konzipiert und keine Ransomware.

Programmierung und Verbreitung

Das Trojanische Pferd AIDS wurde ab 1989 von dem Biologen Joseph L. Popp Jr. verbreitet. Ob er die Software auch selbst programmiert hat, ist nicht sicher geklärt. Popp machte dazu keine Angaben. Das Schadprogramm war in der recht einfachen Programmiersprache QuickBasic geschrieben, die ein professioneller Programmierer für einen solchen Zweck normalerweise nicht verwenden würde.

Im Gegensatz zu heutigen Schadprogrammen wurde es über Datenträger verteilt. Hierfür verschickte Popp per Post etwa 20.000 5,25″-Disketten an Forscher außerhalb der USA, die zur AIDS-Erkrankung forschten. Gut 10.000 davon wurden nach Großbritannien versendet. Als Absender gab er die fiktive „PC Cyborg Corporation“ an. Die Datenträger wurden mit der Aufschrift „AIDS Information – Introductory Diskettes“ als eine interaktive Datenbank über das Syndrom getarnt, denen ein Informationsblatt beilag, wonach eine Lizenz zur Nutzung der Software erworben werden müsse. Auf etwa 1.000 Computern wurde die Installation dennoch durchgeführt.

Funktion

Die Disketten enthielten zwei in QuickBasic 3.0 entwickelte Programme, INSTALL.EXE und AIDS.EXE. Hierbei diente AIDS.EXE dazu, den Nutzer zum Ausführen von INSTALL.EXE zu bewegen, welches die eigentliche Malware war. Bei der Installation musste man einen angeblichen Endbenutzer-Lizenzvertrag akzeptieren:

If you install [this] on a microcomputer… then under terms of this license you agree to pay PC Cyborg Corporation in full for the cost of leasing these programs… In the case of your breach of this license agreement, PC Cyborg reserves the right to take legal action necessary to recover any outstanding debts payable to PC Cyborg Corporation and to use program mechanisms to ensure termination of your use… These program mechanisms will adversely affect other program applications… You are hereby advised of the most serious consequences of your failure to abide by the terms of this license agreement; your conscience may haunt you for the rest of your life… and your [PC] will stop functioning normally… You are strictly prohibited from sharing [this product] with others…

- Übersetzung:

- Wenn Sie dieses Programm auf einem Computer installieren…

- dann stimmen Sie gemäß dieser Lizenzbedingungen zu, der PC Cyborg Corporation die Kosten für das Leasing dieser Software zu bezahlen…

- Im Falle eines Verstoßes gegen diese Lizenzvereinbarung behält sich die PC Cyborg vor, rechtliche Schritte einzuleiten, um ausstehenden Forderungen einzutreiben, sowie Programmmechanismen zu verwenden, welche die Beendigung Ihrer Nutzung sicherstellen…

- Diese Mechanismen wirken sich auch nachteilig auf andere Anwendungen aus…

- Sie werden hiermit auf die schwerwiegenden Folgen bei einer Nichteinhaltung der Lizenzvereinbarung hingewiesen; Ihr Gewissen könnte Sie bis an den Rest Ihres Lebens plagen…

- und Ihr PC wird nicht mehr richtig funktionieren…

- Es ist Ihnen strengstens untersagt, dieses Produkt mit anderen zu teilen…

Nach dem Ausführen des Programms erstellte dieses zunächst einige versteckte Verzeichnisse auf dem Laufwerk C:. Im Anschluss wurde die Datei AUTOEXEC.BAT mit einer modifizierten Version ausgetauscht, während die ursprüngliche Datei in AUTO.BAT umbenannt wurde.

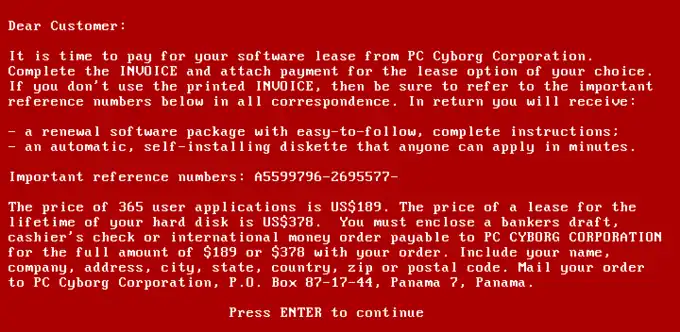

Payload

Zunächst blieb das Trojanische Pferd hiernach scheinbar inaktiv, zählte jedoch im Hintergrund die Anzahl der Startvorgänge des Computers. Hatte der Counter den 90. Systemstart erreicht, aktivierte der Trojaner seine Schadroutine: Die Malware begann die Namen – nicht jedoch die Inhalte – von fast allen Dateien auf dem Laufwerk C: symmetrisch zu verschlüsseln und dessen Verzeichnisbäume vor dem Benutzer zu verstecken. Hiervon waren die Systemdateien jedoch nicht betroffen. Beim nächsten Neustart täuschte die Ransomware dem Benutzer den regulären Start in eine DOS-Umgebung vor. Im Anschluss wurde eine Meldung angezeigt, laut der man vor einer weiteren Benutzung des Computers die Lizenz erneuern müsse. Angeschlossene Drucker druckten zusätzlich ein Dokument aus, laut dem man für eine Jahreslizenz 189 US-Dollar als Verrechnungsscheck an ein Postfach in Panama schicken sollte, um Anweisungen zum Wiederherstellen der Daten zu erhalten.[1][2][3]

Entfernung

Das britische Fachmagazin Virus Bulletin widmete dem AIDS-Trojaner in der Ausgabe vom Januar 1990 ganze zehn Seiten. Jim Bates hatte das Programm ausführlich untersucht und beschrieb die Auswirkungen und die Verschlüsselung.[4] In der Folge wurde das Antimalware-Programm „AIDSOUT“ entwickelt, das in der Lage war, die durch die Ransomware verschlüsselten Dateien wiederherzustellen. Es wurde nach Angaben des Entwicklers aus über 90 Ländern angefragt.

Solange der Payload nicht aktiviert wurde, konnte man die Gefahr durch löschen der Datei AUTOEXEC.BAT und anschließendem umbenennen der Datei AUTO.BAT in AUTOEXEC.BAT abwenden. Auf diese Art sind nicht alle Spuren des Trojaners beseitigt, der Payload wird aber nicht mehr ausgelöst.

Auswirkungen

Eine italienische AIDS-Organisation soll durch das Trojanische Pferd Forschungsergebnisse aus zehn Jahren verloren haben. Das System wurde nach der Datenverschlüsselung in einer panischen Reaktion komplett gelöscht und neu aufgesetzt.[1]

Juristische Folgen

Joseph Popp wurde im Januar 1990 vom FBI verhaftet, nachdem er zuvor Sicherheitsbeamten am Flughafen Amsterdam Schiphol aufgefallen war. Aufgrund seiner labilen psychischen Verfassung wurde er 1991 vorzeitig aus der Haft entlassen.[1][5] In Italien kam es zu einer Verurteilung in Abwesenheit. Da Popp nicht ausgeliefert wurde, konnte die Strafe nicht vollstreckt werden.

Einzelnachweise

- Hauke Gierow: Der Virus des wunderlichen Dr. Popp. In: Golem.de. 7. Juli 2016, abgerufen am 17. Juni 2017.

- Jim Bates: AIDS Information Version 2.0. In: Virus Bulletin. Januar 1990, ISSN 0956-9979, S. 2–6 (englisch, virusbulletin.com [PDF; abgerufen am 17. Juni 2017]).

- Alina Simone: The Strange History of Ransomware. In: medium.com. Intel, 26. Mai 2015, abgerufen am 17. Juni 2017 (englisch).

- virusbulletin.com Virus Bulletin Ausgabe Januar 1990 (PDF-Download)

- Edward Wilding: Popp Goes The Weasel. In: Virus Bulletin. Januar 1992, ISSN 0956-9979, S. 2–3 (englisch, virusbulletin.com [PDF]).